MacSysAdmin 2017 – van 3 t/m 6 oktober. Ook dit jaar mag ik bij dit event aanwezig zijn namens het GLR. Op deze pagina probeer ik per dag de presentaties kort weer te geven. Klik hieronder op de juiste dag om snel op deze pagina te navigeren.

Aangezien er niets openbaar gemaakt mag worden over de sessies die medewerkers van Apple zelf geven, worden die sessies hier uiteraard ook niet beschreven / weer gegeven.

Alle beschikbare documentatie (presentaties en video’s!) is online beschikbaar.

Maandag 2 oktober

De eerste dag bestaat, zoals elk jaar, ook nu weer uit de reis naar Gotenburg toe. Ook dit jaar verliep deze voorspoedig. Met een vlucht die net na twaalven vertrok zijn we in het begin van de middag geland. Na eerst het hotel gezocht te hebben, heb ik het tweede deel van de middag gebruikt om de buurt wat te verkennen. Deze keer hebben we namelijk een andere locatie (Chalmers Conference Centre). Morgen vanaf 9:00 uur inschrijven en dan gaan we starten!

Dinsdag 3 oktober

Na de inschrijving om 9:00 uur hadden we nog even tijd om oude bekenden op te zoeken, een kop koffie te drinken en de nieuwe locatie te bewonderen. Om 10:00 uur gaf De Chief himself (Tycho Sjögren – Apoio) de aftrap. In een half uur gaf Tycho een overview van de komende dagen. Uiteraard kon dat niet zonder een kwinkslag hier of daar met een verwijzing naar sessies van voorgaande jaren.

Tijdens voorgaande MacSysAdmin conferenties zaten we in een zaal waarin lange tafels stonden. In de huidige locatie zitten we in een collegezaal van de universiteit. Op zich niet verkeerd, maar helaas geen tafel. Dat maakt het maken van aantekeningen wel een stuk lastiger. Ik zal dus alleen de meest interessante sprekers eruit halen.

OS State of the Union

Arek Dreyer, Dreyer Network Consultants

In de “state of the union” wordt elk jaar een grondige overview gegeven waar we nu staan met macOS en iOS en waar het heen gaat/lijkt te gaan.

Informatie via verschillende kanalen:

- Apple community is nog steeds groeiend

- Maak gebruik van de community en de resources aangeboden door Apple

- Deel eigen opgedane kennis/vaardigheden via blogs (bijv. Rich Trouton), User groups (bijv. MacBrained), conferenties (w.o. macsysadmin), twitter, podcasts en slack

Interessante opmerkingen:

- Bij veel (succesvolle) startups zie je dat er geen ethernet gebruikt wordt, maar wifi. Users admin zijn op het eigen device, er geen directory server is en storage in de cloud plaats vindt.

- Apple beweegt zich steeds meer naar DEP (Deployment Enrollment Program), MDM (Mobile Device Management) en VPP (Volume Purchase Program).

- Deployment reference iOS 11

- Deployment reference macOS High Sierra

- Beide references bevatten een hoofdstuk “Whats new in …”

- WWDC 2016 video’s

- WWDC 1027 video’s

- Informatie over diverse apps. Gebruik de url Support.apple.com/guide/[appname]

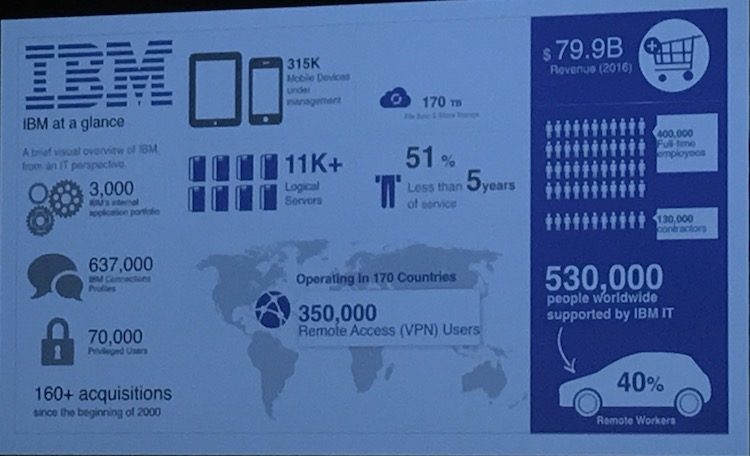

Mac@IBM: How IBM successfully deployed Macs and iOS devices across our global enterprise

Eric Williams, IBM

Eric begin met een overview van devices binnen IBM.

Vervolgens deelde hij het verhaal van de transitie van het gebruik van voornamelijk PC’s naar het inzetten van Mac’s binnen IBM (Mac@IBM – PC@IBM). Traditioneel is IBM een conservatief bedrijf. Als missie werd gesteld: “Workplace as a service”.

- Geef de werknemers een globale en productieve omgeving

- Top talent aantrekken en behouden. Daar zijn tools voor nodig waaronder een Mac.

- Cultuur omslag bewerkstelligen (snelheid en behendigheid)

Uitdagingen:

- Mac’s zijn duurder

- Uitdaging en (dus) duur in support

- Te weinig apps voor corporate, apps opnieuw bepalen

- Updaten helpdesk

- Willen juist kosten besparen

- Willen het wel, maar kunnen het niet veroorloven

Door zelfvoorzienend te zijn in klantenondersteuning werkt het echter juist kostenbesparend!

Enkele steekwoorden /zinnen:

- Kijk naar investments – hard benefits – soft benefits

- Providing a consumer expercience in the enterprise

Inmiddels hebben duizenden Mac’s hun intreden gedaan. Daarover valt het volgende te zeggen:

- 1 helpdeskmedewerker op ca. 5000 devices. In 99,1% van de calls wordt het het probleem tijdens eerste contact opgelost

- Watson is geintegreerd in helpdesk

- 78 van de 300 apps zouden een probleem gaan geven bij overstap van PC naar Mac

- In 2015 gaf 65% aan liever een Mac te hebben. Dit was 6 maanden na eerste uitrol

- Medewerkers betrokkenheid is volgens een enquete 10% omhoog gegaan

- Doel: geef de werknemers de beste tool om hun job te doen en het gaat er niet om om alles naar Mac te krijgen

En nu verder?

- Verder laten ontwikkelen

- Verbeteren van de iOS experience

- Toepasselijke ervaringen overbrengen naar PC@IBM

- Besparingen investeren in helpdesk technologieën (w.o. verdere integratie van Watson)

Woensdag 4 oktober

Scripting Bash

Armin Briegel, scriptingosx.com

Armin begon met een stukje geschiedenis: een overzicht van de ontwikkeling van Bash (SH) t.o.v OS X en verschillende andere shells.

Met een shell heb je:

- Een interactieve command prompt

- Controle over processen

- Toegang tot bestanden en ‘pipes’

- De mogelijkheid tot scripting (sequentiele volgorde van commando’s – control structures en comments)

Waarom scripts?

- Automatiseren

- Simplificeren (voorkomen van fouten, codificeren van processen)

- (Een vorm van) documenteren

- Je kunt het delen met anderen

Waar toepassen?

- Bestands en metadata management

- Configuratie

- login (settings, defaults, profielen, macFile and metadata management

Configuration (login (settings, defaults, profiles) - machine setup (netwerk setup, system setup)

- login (settings, defaults, profielen, macFile and metadata management

- Gebruikers management (creation, cleanup, deletion, promotion)

- Verzamelen en beheren van data (Asset management)

Wanneer toepassen?

- gepland

- tijdens login

- tijdens setup

- bij bestandsgebeurtenissen

- bij triggers

Vervolgens gaf Armin een aantal voorbeelden en benoemde de bijbehorende ‘best practices’. Deze zijn terug te vinden in de dia’s die hij tijdens zijn presentatie gebruikte en welke hier te vinden zijn.

Conclusie:

- Automatiseer! (ook eenvoudige taken)

- Omarm Bash

- Quote

- Schrijf defensieve code

- Gebruik versiebeheer

50/50

Duncan McCracken, Mondada

In een van de voorgaande jaren van MacSysAdmin is wel eens de opmerking gemaakt dat Intel bij de volgende versie van Thunderbolt de snelheid van spreken van Duncan als voorbeeld kan nemen. Ook dit keer maakte Duncan de verwachtingen wat dat betreft waar. De titel zegt het al. 50 Tips in 50 minuten. Het eerste deel was een opsomming, welke ik hieronder zal posten. Het tweede deel bestond uit diverse demo’s die als een storm over de zaal uitgestort werd. Over deel 2 valt helaas dus niets te posten.

- don’t fight the machine

- use single source of truth

- store your original data prior to manipulation

- when things go wrong, don’t panic (except when you work in a hospital 😉

- be methodical in your approach

- document your actions

- do and redo are two actions!

- know when to call it

- keyboard shortcuts are your friend

- (where possible) use whats already there

- learn a high-level language (bij steeds meer codesigning in de toekomst zal dat nodig zijn)

- there is no undo in the CLI (Command Line Interface)

- use hardlinks instead of making copiesmaak een hardlink naar een file in plaats van een kopie maken van hetzelfde bestand

- use the string command to find undocumented options

- use ‘plutil’ to convert profiles to xml files and make it more readable

- use the parameter ‘-iname’ with Find so it is case-insensitive

Introducing Munki 3

Greg Neagle, Walt Disney Animation Studios

Een aantal highlights uit Munki 3.0

- Native support voor de installatie van de macOS.app

- Support voor authenticated FileVault restart

- Notification center support

- Geïntegreerd bij Centrify

- Featured items zijn nu mogelijk

- Allow_untrusted flag toegevoegd

- Automatisch (kunnen) verwijderen van ongebruikte software (alleen applicaties)

Versie 3.1

- Support voor macOS High Sierra

- Verbeterde bootstrapping

- Na OS upgrade verschijnt het login venster. Met versie 3.1 is het mogelijkheid om Munki update packages eert uit te rollen om vervolgens weer bij het login venster te komen.

- Software Centre: je kunt software kenmerken dat er eerst een upgrade (van bijvoorbeeld het OS) moet plaatsvinden voordat deze software geinstalleerd kan worden

Uiteraard werden de onderwerpen ondersteund met een demo. Zoals elk jaar eindigt Greg ook nu weer met het tonen van een video (“Waar zijn we bij Disney mee bezig …”). Doordat er afgelopen jaar 2 films uitgekomen zijn komt er dit jaar geen volledige, maar een korte film uit: “Olafs Frozen Adventure”. In 2018 gevolgd door “Ralph breaks the internet – Wrecking Ralph 2” en in 2019 door “Frozen 2”.

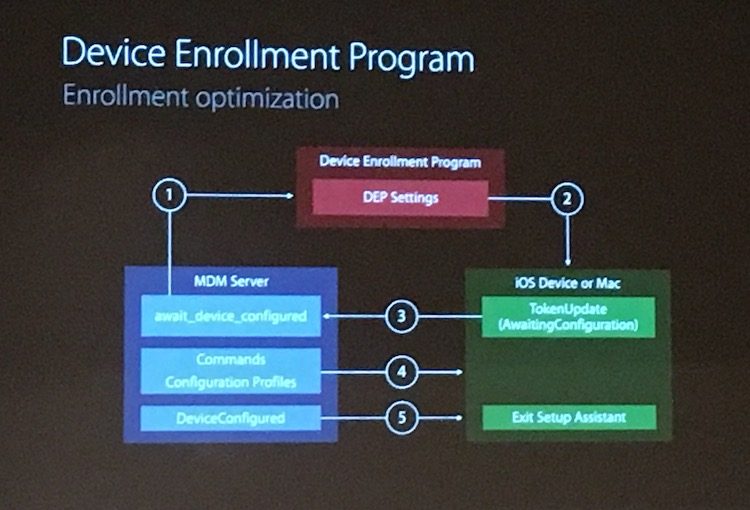

Demystifying MDM: open source endeavours to manage Macs

Jesse Peterson, MacTechs

Jesse deed zijn verhaal ook in 2 delen. Het eerste deel ging over de werking van MDM (Mobile Device Management) en DEP (Device Enrollment Program). Het tweede deel bestond voornamelijk uit een demo van zijn open source project MicroMDM.

Waarom MDM? Er zijn een aantal elementen die alleen in combinatie met MDM werken, waaronder DEP, remote wipe, VPP (Volume Purchase Program – w.o. app distributie) en SKEL (Secure Kernel Extension Loading). Dat werkt niet met software als Puppet, Munki, Zentral of Chef.

Redenen voor Jesse om zelf een opensource MDM te ontwikkelen:

- Nieuwsgierigheid

- Commerciële MDM’s bieden niet altijd wat je nodig hebt

- Flexibiliteit, uitbreidbaarheid, API’s en hooks

- Bron is … open!

- Community support

- Je hebt meer dan alleen maar een grafische interface zoals veel MDM’s in de club momenteel bieden

- Kosten

Voor details omtrent deze ontwikkeling bezoek de website van MicroMDM.

Interessante links:

- MDMCert – website waar je een MDM Apple Push Notification Certificate kan downloaden

- How to create a VM that’ll work with DEP on VMware Fusion

- DEPNotify

- InstallApplications

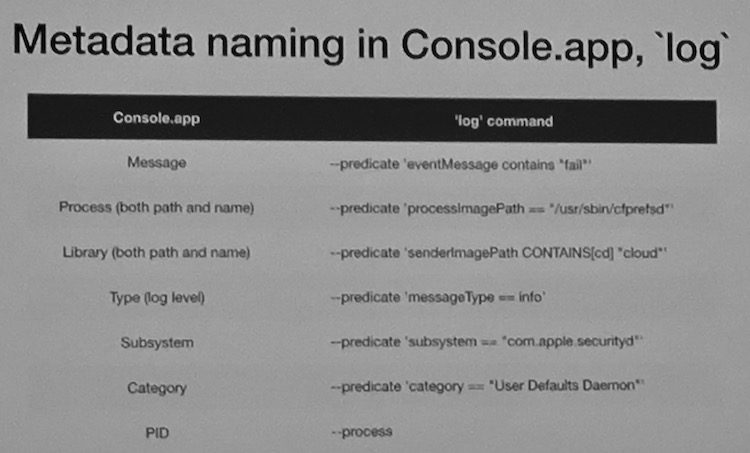

Apple’s Unified Logging for Sysadmins

Tim Sutton, Sauce Labs

In de intro vertelde Tim hoe hij zelf de eerste keer te maken kreeg met logging. Daarnaast verwees hij naar een video van de WWDC2016.

Efficiency:

- Logging now to a database, no plaintext, only ‘log’ and console can read these

- Persistance of log data varies depending on importance

- Message formatting happens at display / review time, not during writing

Log messages types and scopes

- Sytandaard (default, info, debug)

- Special (error , fault) -> aparte database en andere retentietijd

- Events can belong to a subsystem and categories within

Privacy wordt toegepast en private data wordt niet gelogd of vervangen door een label.

Console.app 1.0

- App geeft logs default alleen vanaf dat moment, om oudere data te zien gebruik je het menu

- Andere devices als Ipod touch, AppleTV etc kan je hier ook uitlezen

- Types worden weergegeven met een cirkel in een bepaalde kleur

Configuration

- Sudo log config –mode ‘level:debug’ –subsystem com.apple.WebDriver

- Logging configuration profile property list files (volgens Apple)

Logging preferences

- /System/Library/Preferences/Logging/Subsystems

- /Library/Preferences/Logging/Subsystems

Tips

- manual (‘man’) page geeft veel meer informatie dan

log -help

- log stream (in terminal)

- log show –last 8h

- log collect

- log stats

Links

Donderdag 5 oktober

Security

Marko Jung, University of Oxford

Het onderwerp security komt niet zomaar uit de lucht vallen bij Marko. Sinds vorig MacSysAdmin werkt hij als hoofd van de afdeling die zich met dit onderwerp bezig houdt.

Eerst een korte impressie van de grootsheid van deze universiteit.

Marko start met de vergelijking van het spelen van schaak of poker Zijn advies: speel beide spelen!

OxCert bestaat nu uit een team van 5 personen en is in 1994 begonnen met vrijwilligers. De missie kan in 4 punten onderverdeeld worden:

- Wat proberen we te beschermen

- Waar bestaan de gevaren uit

- Hoe kunnen we die gevaren detecteren

- Hoe regeren we daarop

Daarop hebben ze SIEM ingericht: Security Information and Event Management database.

Dus: data aggregation, correlation, alerting, retention, forensic analyses en reporting. Deze data verzamelen ze met zogenaamde ‘beats’. Er worden verschillende ‘beats’ gebruikt:

- filebeat

- inlogbeat

- heartbeat

- metricbeat

- packetbeat

Zo verzamelen ze o.a. ‘Traffic’ info. Met Netflow (traffic metadata) kan je metadata verzamelen van de flow tussen twee endpoints/hosts en deze (geografisch) in kaart brengen. Zo zie je waar verkeer vandaan komt en waar het heen gaat.

Ook wordt IDS (Intrusion Detection System) toegepast. Het is wel belangrijk hoe en waar je het inzet (internet uplink, extranet, data centre, client network).

Ook wordt de DNS geanalyseerd, alhoewel dat wel een uitdaging is. Enkele overwegingen volgens Markus:

- Log client requests server response on your DNS servers (not popular with dns server admins)

- Set-up passive DNS collectors like lionmsg or ncap

Als je op zoveel fronten data verzameld moet je er wat mee, anders is het niets anders dan een grote blob aan data.

Get a handle on your data:

- NTP source 9UTC based logging and ISO 8601 date

- Just the facts – filter and prepare your data

- Normalise your data

- Maintain consistent keys and curate metadata

Compliance information:

- Endpoint visibility (vb osquery, Santa, Zentral)

- Server auditing (vb OpenScap, Lynis)

- Business application auditing (vb financial transactions)

- Automated vulnerability scans (vb Nessus)

Wachtwoord beleid blijft een punt van aandacht. Een sterk wachtwoord bestaat niet perse uit een combinatie van veel upper en lowercase letters, speciale tekens en cijfers. Zie de afbeelding hieronder hoe het ook (makkelijker) kan.

Bron: Stanford University

Links:

- BeyondCorp – an enterprise security model van Google

- publicaties van Marko Jung

Securing the Sysadmin

Samuel Keeley, Airbnb

Het overpeinzen waard:

- Welke toegang heeft een ‘gewone’ gebruiker op het netwerk in jouw organisatie?

- Welke toegang heb jij als een sysadmin?

Aangezien jij veel meer bevoegdheden hebt, heb je ook meer verantwoordelijkheden en zal je daar naar moeten gedragen. Er zijn namelijk ‘hackers’ die alleen maar een doel zoeken, maar er zijn ook hackers die gericht een doel hebben.

Access is key

- How could an attacker use the access of a mac sysadmin to achive success?

- Sysadmins have especially useful access, useful to amplify or zone in attacks

- Nobody is going to be perfectly safe, but thinking security for the long term is key

- An attacker with unlimited resources can certainly achieve goals, but reality imposes limits

- Make it so expensive in time or effort that attackers don’t win

Wie kan er op de volgende vragen antwoorden dat hij/zij dat “nooit gedaan heeft”?

- Connected to an RDP/VNC session from another user computer (+ saved credentials)

- Use own credentials to config some services

- Using the same password for multiple applications

- Submitted my password directly to an application

Deze acties leiden er toe dat je de controle verliest over je eigen credentials. Idem met het hergebruiken van een wachtwoord voor diverse diensten. Het is beter om een wachtwoord voor een dienst van Google alleen te gebruiken voor die en wellicht anderen diensten van Google, maar niet daarbuiten. Wat doet elke service met jouw wachtwoord?

| Passwords vs | Keys |

| Usually memorable | Not memorable |

| Commonly short (64-128 bits) | Long (at least 1024 bits) |

| Password itself is the secret | Private key is the secret |

| Submit secret to the requestor | Submit proof of private key control to requestor |

| Easily phishable | Hard or impossible to phish |

| Crackable | Effectively not crackable if strong (2048 bits +) |

| No ability to verify single possession | Can be secured easily to keep non-stealable |

| Can be intercepted by services | Can’t be intercepted by services |

Tips:

- Passwords are no good and keys are!

- Keys gebruiken bij SSH, (ssh –keygen)

- Security keys (eg Yubikey) – kan fysiek gestolen worden maar niet elektronisch, bij diefstal en pin wordt niet goed invoeren wist het zichzelf, dus ook dat is beveiligd.

- Please mind the security!

Dive into APFS

Tim Standing, OWC

Attempts from Apple to replace HFS+

- 2006: ZFS

- 2007-2011: 2 Rumored, cancelled Projects

- 2011: Core Storage

- 2017: APFS

Why Apple created APFS

- 64 bit file system, more files, smaller chunk size on lager volumes

- Tuned for SSD’s

- Space sharing-dynamic reisizing for volumes on the same disk

- Increased protection for volume metadata

- Reserve size and volume quota’s

- Copy on write – snapshots

- Low latency file operations

- More robust encryption

- New source code

What we want from APFS

- Increased protection from corrupted volumes

- Volume snapshots

- Increases speed with HDD’s

- More robust encryption

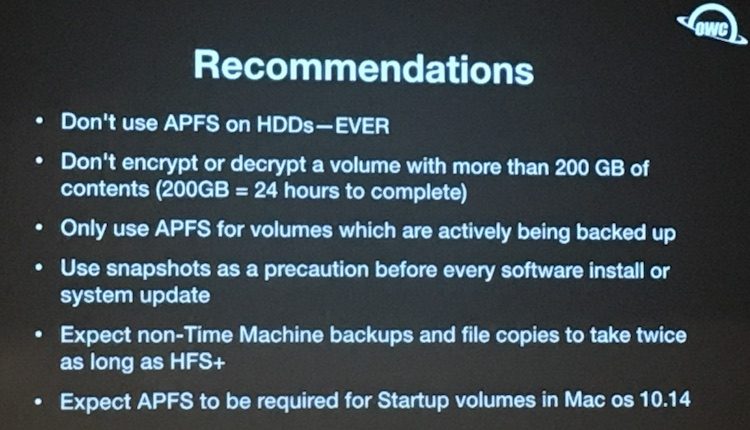

In de realiteit blijkt dat APFS momenteel niet aan te bevelen is voor HDD’s (gaan warmer worden doordat de arm steeds heen en weer moet en wordt ook veel trager). Tevens is er op dit moment, o.a. door gebrek aan goede documentatie door Apple weinig tot geen third party software die volledig voorbereid is op APFS.

Recommendations

NoMAD and the future of Directory Services

Joel Rennich, Orchard & Grove

Wat is NoMAD

- Alles wat je bevalt aan Active Directory zonder de binding

- SSO (Single Sign On),waarschuwing dat het wachtwoord verloopt, wachtwoord wijzigen, lokale wachtwoord synchronisatie, Windows CA certificaten

- Management via profielen / MDM is mogelijk

- Eenvoudig en aan te passen

Hoe werkt NoMAD

- Zoekt naar SRV (service) records in de DNS

- Zoekt naar Kerberos tickets

- Als beide gevonden zijn wordt de gebruiker gezocht

- Toont bijbehorende eigenschappen zoals ‘password expiration’

- Zoekt groepen waar gebruiker lid van is

- …

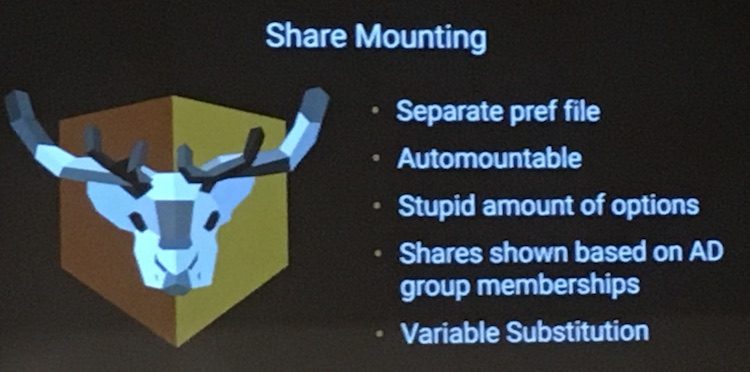

In maart 2018 wordt versie 2.0 verwacht. Overigens is de betekenis van NoMAD “No More AD” Nieuw in versie 2.0

- Support for multiple users

- Support for multiple domains

- Action menu

- Bigge

- Bette

- Faster

Daarnaast wordt NoMAD als framework uitgebracht zodat anderen kunnen profiteren van deze mogelijkheden en weer gebruiken in hun eigen software.

Links

Vrijdag 6 oktober

Vrijdag is geek-day. Beide sessies zijn lastig in een blog weer te geven.

So, how does this work?

Edward Marczak, Google

Presentatie is hier te vinden.

(Code) Signed, Sealed and Delivered

Jonathan Levin, Technologeeks

Presentatie is hier te vinden